|

Thema: COMPUTER KRIMINALITÄT Grammatik: ЗАПЕРЕЧЕННЯ KEIN, NICHT, NEIN |

GRAMMATIK

Займенник kein заперечує член речення, виражений іменником. Він (займенник) має три роди, два числа й відміняється в однині як неозначений артикль, а в множині – як означений. Займенник kein вживається:

а) перед іменником, який вживався в попередньому контексті без артикля: EristkeinStaatsanwalt. - Він не прокурор.

б) перед іменником, який вживався в попередньому контексті із неозначеним артиклем: Hast du ein Testament? – Ich habe kein Testament. ~ У тебе є заповіт? – У мене немає заповіту.

Заперечення nicht може заперечувати будь-який член речення, пор.:

Nicht ich rief dich an. – Не я дзвонив тобі.

Ich rief nicht dich an. – Я дзвонив не тобі.

Ich rief dich nicht heute, sondern gestern an. – Я дзвонив тобі не сьогодні, а вчора.

Ich rief dich nicht vor, sondern nach dem Vortrag an. – Я дзвонив тобі не до доповіді, а після неї.

Заперечення nein стосується всього речення: Haben Sie dieses Verbrechen begangen? – Nein.~Це Ви скоїли цей злочин? – Ні.

GRAMMATISCHE ÜBUNG

Übung 1. Übersetzen Sie ins Deutsche.

1. Я не адвокат.2. Поліція арештувала не його. 3. – Ти їдеш на вихідні додому? – Ні. 4. Вона не хоче викликати поліцію. 5. Ти не слідчий. 6. Не порушуйте правил дорожнього руху! 7. Не хвилюйтеся!

|

|

PHONETISCHE ÜBUNGEN

Übung 1. Merken Sie die Aussprachefolgen der Wörter:

|

Computer |

[kɔm'pjutәr] |

Etage |

[εtа:ʒә] |

|

Hobbybastler |

['hɔbiֽbаstlәr] |

Boom |

[bu:m] |

|

Cyberkriminalität |

['kybәrֽkriminalі'tεt] |

Mailbox |

[meilbɔks] |

|

Phänomen |

[fæno'mәn] |

On-line |

[ɔnlain] |

|

Software |

['sɔftwε:r] |

Banking |

['bæŋkiŋ] |

|

Image |

['imidʒ] |

Hacker |

[hεkәr] |

|

Sabotage |

[sabotaʒә] |

Cracker |

['krækәr] |

|

Spionage |

[ʃpionaʒә] |

Recherche |

[re'ʃεrʃә] |

|

Webside |

['web,said] |

CD |

[tsε dε] |

Übung 2. Lesen Sie die folgenden zusammengesetzten Substantive, beachten Sie die Betonung.

'Computerkriminalität, 'Kriminalstatistik, 'Unbrauchbarmachung, 'Datenveränderung, 'Computerstraftat, 'Tatverdächtige, 'Rechtsinstrument, Computerbetrug, 'Hackerangriff, 'Datenfernübertragungsnetz.

Übung 3. Erlernen Sie die folgenden Wörter und Wortverbindungen zum Text:

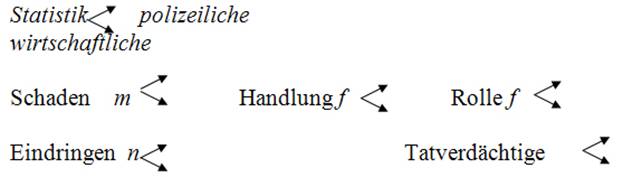

WORTSCHATZ ZUM TEXT

|

Anlage f |

пристрій, прилад, устаткування |

|

Ausspähen n |

вистежування, шпигунство |

|

Bedrohung f |

загроза, небезпека |

|

Behörde f |

установа |

|

Benutzung f |

використання |

|

beschließen (beschloss, beschlossen) |

вирішувати, постановляти |

|

Bestellung f |

замовлення |

|

bestimmt sein für (А) |

бути призначеним для когось |

|

Bezeichnung f |

назва |

|

CD (compact disc) |

компакт-диск |

|

Computerbetrug m |

комп’ютерне шахрайство |

|

Daten Pl. |

дані |

|

Datenklau n |

крадіжка/викрадання даних, інформації |

|

Datenveränderung f |

зміна комп’ютерних даних |

|

deliktisch |

деліктний, злочинний |

|

Eindringen n |

проникнення, вторгнення |

|

erfassen |

реєструвати |

|

ernsthaft |

серйозний |

|

Fälschung f |

підробка |

|

Gegenstand m |

предмет, об'єкт |

|

gesichert sein |

бути захищеним |

|

Hackerangriff m |

вторгнення хакера |

|

Handlung f |

діяння, дія |

|

ahnen (ahnte, geahnt) |

здогадуватись (про щось) |

|

jugendgefährdend |

небезпечний для молоді |

|

Kennkartennummer f |

розпізнавальний номер картки |

|

Kosten Pl. |

витрати, кошти |

|

Löschen n |

стирання |

|

Mailbox -en |

поштова скринька (для електронних листів) |

|

männlich |

чоловічий |

|

Medien Pl. |

засоби масової інформації |

|

Missbrauch m |

зловживання |

|

On-line-Banking |

банківські операції через "он-лайн" |

|

On-line-Geschäft f |

справи/торгівля через "он-лайн" |

|

PIN (Persönliche Identifikationsnummer) |

особистий ідентифікаційний номер |

|

rechtswidrig |

протиправний |

|

Schaden m |

шкода, збитки |

|

schätzen auf (Akk) |

приблизно визначати |

|

strafbar |

караний |

|

Tatmittel n |

засіб скоєння злочину |

|

Tatverdächtige m |

підозрюваний |

|

tauchen |

з’являтися, випливати |

|

überwiegen |

переважати (чисельно) |

|

unbefugt |

несанкціонований, неуповноважений |

|

unberechtigt |

незаконний |

|

Unbrauchbarmachung f |

пошкодження |

|

Unternehmen n |

підприємство, фірма |

|

verboten |

заборонений |

|

Verbreitung f |

поширення |

|

Versuch m |

спроба |

|

Virus m, Viren |

вірус |

|

Wachstum n |

ріст |

|

wesentlich |

значний, істотний |

|

Wirtschaft f |

економіка |

|

zunehmen (nahm zu, zugenommen) |

зростати, збільшуватися |

Übung 4. Erarbeiten Sie den Text:

Ø Lesen Sie und übersetzen Sie den Text;

Ø Suchen Sie die wichtigsten Stichwörter heraus;;

Ø Erzählen Sie den Text mit Hilfe der Stichwörter.

Computerkriminalität

Computerkriminalität, auch Cyberkriminalität genannt, ist die Bezeichnung für Straftaten, bei denen der Computer als Tatmittel oder als Gegenstand der deliktischen Handlungen eine wesentliche Rolle spielt. Der Begriff "Computerkriminalität"taucht in der deutschsprachigen Fachliteratur erstmals im Jahre 1971. Die Computerkriminalität nimmt nicht nur in Deutschland sondern auch in anderen entwickelten Ländern der Welt immer mehr zu. In der deutschen polizeilichen Kriminalstatistik (PKS) wurden 2007 insgesamt über 3000 Delikte erfasst. Computerkriminalität als internationales Phänomen ist zu einer ernsthaften Bedrohung für die Wirtschaft geworden. Man schätzt den gesamtwirtschaftlichen Schaden auf bis zu 100 Milliarden Euro.

Mit der Entwicklung des Internets stieg die Computerkriminalität in nie geahnte Höhe. Das jährliche "Wachstum" von Datenklau, Hackerangriffen, Viren liegt bei über 20 Prozent.

Zu den Straftaten und anderen Delikten, die im Zusammenhang mit Computern begangen werden, gehören:

1. Verbreitung verbotener, pornographischer oder jugend-gefährdender Inhalte und Medien im Internet, in Mailboxen oder auf CD;

2. Missbrauch bei Online-Geschäften: Bestellungen auf Kosten anderer, Fälschung oder Benutzung fremder PIN´s, Kennkartennummern und ähnliches, bei Online - Banking;

3. unbefugtes Ausspähen von Daten, die nicht für jedermann bestimmt sind und die speziell gesichert sind;

4. rechtswidriges Löschen oder Unbrauchbarmachung von Daten; auch der Versuch ist strafbar;

5. Computersabotage: unberechtigtes Eindringen in Computer eines Betriebes, Unternehmens oder einer Behörde, um Daten zu verändern bzw. die Anlage unbrauchbar zu machen oder zu verändern.

Bei den Computerstraftaten überwiegen männliche Tatverdächtige ab 14 bis 21 Jahren.

Daher wurden in den letzten Jahren sowohlim Rahmen des Europarates als auch auf der Ebene der Europäischen Union Rechtsinstrumente beschlossen, die der Bekämpfung der Computerkriminalität dienen.

Unsere Information

Hacker hat im Computerbereich mehrere Bedeutungen, deren einheitliches Merkmal ist, dass es sich auf jemanden bezieht, der ein Computerenthusiast ist.

Am häufigsten wird der Begriff von den Massenmedien für jemanden benutzt, der unerlaubt in fremde Computersysteme eindringt.

Der BegriffHacker kann aber auch jemanden bezeichnen, der sich mit Computersicherheit auseinandersetzt, um Sicherheitslücken zu beseitigen. Außerdem wird der BegriffHacker für Heimcomputer-Hobbybastler verwendet.

Cracker ist jemand, der Zugriffsbarrieren von Computer- und Netzwerksystemen umgeht.

On-line – direkt mit einer EDV-Anlage verbunden; eingegebene Daten sofort verarbeitend.

Sinnverwandte Wörter

Computerkriminalität = Cyberkriminalität = Internetkriminalität = Informations- und Kommunikationstechnik -Kriminalität (IuKK)

Übungen zuM WORTSCHATZ

Übung 1. Merken Sie sich die folgenden Internationalismen:

Der Computer, die Kriminalstatistik, das Delikt, die Milliarde, pornographisch, die Computersabotage, das Phänomen.

Übung 2. Lesen Sie die folgenden Wörter und Wortverbindungen. Wie lauten die Wörter in Ihrer Muttersprache?

Die Bezeichnung für Straftaten; Tatmittel; erfassen; eine ernsthafte Bedrohung für die Wirtschaft; gesamtwirtschaftlicher Schaden; der Missbrauch; die Verbreitung; die Fälschung; die Benutzung; Ausspähen von Daten; der Versuch; unberechtigtes Eindringen in Computer; erwachsene Tatverdächtige; die Bekämpfung der Computerkriminalität.

Übung 3. Schreiben Sie aus dem Text und aus "Unserer Information" alle zusammengesetzten Substantive mit dem Wort ”Computer ”heraus. Übersetzen Sie die Termini ins Ukrainische.

Übung 4. Wie heißen die Substantive? Beziehen Sie sich auf den Text. Übersetzen Sie.

|

Substantiv |

Verb |

|

|

bezeichnen |

|

|

bedrohen |

|

|

verbreiten |

|

|

bestellen |

|

|

fälschen |

|

|

benutzen |

|

|

ausspähen |

|

|

bekämpfen |

Übung 5. Bilden Sie, soweit möglich, Adjektive zu folgenden Substantiven

Übung 6. Setzen Sie die folgenden Verben sinngemäß ein und übersetzen Sie die Sätze:

|

zugenommen, werden verbreitet, arbeiten, bestehen, dienen |

1. Hacker aus der akademischen Hackerkultur … normalerweise offen und verwenden ihre richtigen Namen, während Hacker in der Computersicherheit geheimtuerische Gruppen und Pseudonyme bevorzugen.

2. Im Internet … Informationen zu Staatsschutzdelikten, Hacking Softwarepiraterie oder kinder- und tierpornographische Darstellungen … .

3. Dadurch, dass ein Computer mit dem Internet verbunden wird, … verschiedene Möglichkeiten, auf seine Daten zuzugreifen.

4. Produktion und Handel von kinderpornographischen Darstellungen haben in den letzten Jahren stark … .

5. Ideal kann das Internet der Organisierten Kriminalität dazu …Straftaten vorzubereiten.

Übung 7. Die folgenden Begriffe kommen im Text vor. Versuchen Sie, diese Begriffe den Erklärungen zuzuordnen.

|

Computerkriminalität |

Ø ist jemand, der Zugriffsbarrieren von Computer- und Netzwerksystemen umgeht. |

|

Computersabotage |

Ø ist jemand, der sich über Datenfernübertragungsnetz unerlaubt in ein fremdes Computersystem einschaltet. |

|

Ein Hacker |

Ø ist die Bezeichnung für Straftaten bei denen der Computer als Tatmittel oder als Gegenstand der deliktischen Handlungen eine wesentliche Rolle spielt. |

|

Ein Cracker |

Ø unberechtigtes Eindringen in Computer eines Betriebes, Unternehmens oder einer Behörde, um Daten zu verändern. |

Übung 8. Übersetzen Sie die Sätze ins Ukrainische und stellen Sie möglichst viele Fragen.

1.Zur Computerkriminalität im weiteren Sinne zählen (bezogen auf Deutschland): alle Delikte, bei denen die EDV zur Planung, Vorbereitung oder Ausführung eingesetzt wird.

2. Nach der polizeilichen Kriminalstatistik zählen im engeren Sinne zur Computerkriminalität (bezogen auf Deutschland): Computerbetrug, Fälschung beweiserheblicher Daten, Datenveränderung, Computersabotage, Ausspähen von Daten, Softwarepiraterie (private Anwendung z.B. Computerspiele).

3. Das Ausspähen von Daten ist in Deutschland gemäß § 202a des Strafgesetzbuches (StGB) ein Vergehen, welches mit Freiheitsstrafe bis zu drei Jahren oder Geldstrafe bestraft wird.

4. Computerbetrug ist in Deutschland gemäß § 263a des Strafgesetzbuches (StGB) ein Vergehen, das mit Freiheitsstrafe bis zu fünf Jahren oder Geldstrafe bestraft wird.

5. Der Tatbestand des Computerbetruges umfasst zwei generelle Merkmale: es muss eine Datenverarbeitung vorliegen und diese wird beeinflusst.

6. Kriminelle setzen Computer immer häufiger für ihre Zwecke ein. Sie bedrohen Unternehmen und Rechtsgüter von Privatpersonen gleichermaßen.

7. Mit der zunehmenden Verbreitung von EDV haben Kriminelle umfangreiche Möglichkeiten bei Manipulation, Sabotage oder Spionage.

8. Regelmäßig wird in den Medien über neue Taten der Computerkriminalität berichtet.

Übung 9. Nennen Sie die deutschen Äquivalente zu folgenden Wörtern und Wortverbindungen.

Використання; протиправний; зміна комп’ютерних даних; зловживання; стирання; підробка; крадіжка даних; комп’ютерне шахрайство; шкода.

Übung 10. Übersetzen Sie zuerst die untenstehenden Wörter ins Deutsche und dann setzen sie ein.

|

комп'ютер, саботаж, комп'ютерна злочинність, підприємство, хакери |

1. ______aus der akademischen Hackerkultur arbeiten normalerweise offen und verwenden ihre richtigen Namen

2. _________nimmt in der Ukraine immer mehr zu.

3. __________, Spionage oder Datenveränderung bringen Polizei und Staatsanwaltschaft ins Schwitzen.

4. Jedes dritte mittelständische _________ist in den vergangenen drei Jahren Opfer von Wirtschaftskriminalität geworden.

5. Kriminelle setzen _________immer häufiger für ihre Zwecke ein.

Übung 11. Suchen Sie im Text die Antworten auf die folgenden Fragen.

1. Was versteht man unter Computerkriminalität? 2. Wann taucht der Begriff "Computerkriminalität" erstmals in der deutschsprachigen Fachliteratur? 3. Wieviel Delikte aus dem Bereich der "Computerkriminalität" wurden 2007 erfasst? 4. Wie groß ist der wirtschaftliche Schaden von Computerkriminalität? 5. Welche Straftaten gehören zur Computerkriminalität? 6. Wie alt sind Computerstraftäter?

Übung 12. Entziffern Sie folgende Abkürzungen?

EDV-System,CD, PKS, PIN

Übung 13. Übersetzen Sie ins Deutsche.

1. За даними західних експертів щорічні збитки від комп’ютерних злочинів у Західній Європі складають близько 30 млрд. доларів.

2. За соціологічними дослідженнями більшість хакерів є віком від 14 до 21 років.

3. Кількість злочинів, вчинених із застосуванням комп’ютерів, різко зростає.

4. Більшість комп’ютерних злочинів здійснюється нечесними службовцями компаній.

5. Жертви комп’ютерного шахрайства дуже рідко звертаються у поліцію.

ÜBUNGEN ZUR GESPROCHENEN SPRACHE

Übung 14. Übersetzen Sie den Text. Sammeln Sie Informationen aus dem Text zu folgenden Stichwörtern:

|

· Internet imheutigen Leben · Krimineller Missbrauch des Internets Internet Im heutigen Berufs- und Privatleben ist der PC (Personalcomputer) und der Umgang mit solcher Technik für viele Leute Alltag geworden. Seit Anfang der 90er (neunziger) Jahre erlebt das Internet einen sehr großen Boom. Weltweite Kommunikationen und weltweiter Handel sind in Sekunden möglich und ziehen sowohl Firmen als auch Privatpersonen in ihren Bann.Die Umsätze der Firmen, die im Internet tätig sind, steigen in astronomischen Höhen. Sehr populär ist heute der elektronische Handel im Internet. Die Zahl der Unternehmen, welche ihre Produkte und Dienstleistungen im Internet anbieten, steigt an. Ist der Kunde an einem Angebotinteressiert, so kann er entweder per E-Mail Informationen abfragen oderdas Produkt bestellen. Der Begriff "Internet" ist für die meisten Benutzer gleich mit dem WWW (World Wide Web). Im WWW werden Informationenals Grafiken, Texte und Multimediaelemente (Ton, bewegte Animationen, Videos) seitenweise und formatiert dargestellt. Der Weg in das Internet ist keine Einbahnstraße, sondern eine Straße mit Gegenverkehr. Zugriffe aus dem Internet auf den lokalen PC sind auch möglich. Kennzeichen des Internets ist es, dass es im Grunde ein Kommunikationssystem ohne Regeln und Kontrolle darstellt. Wenn schon ein System praktisch unkontrollierbar ist, ist es klar, dass sich Kriminelle zunehmend der damit verbundenen Möglichkeiten bedienen. Es gibt verschiedene Formen des kriminellen Missbrauchs des Internets: Ø Kinderpornografie; Ø Kredit- oder Scheckkartenmissbrauch; Ø Sicherheitsrisiken beim Online-Banking; Ø Folgen für die Wirtschaft durch das Tun von Hackern. |

|

|

Übung 15. Interview mit dem Leiter der Abteilung EDV im Bayerischen Landeskriminalamt, G. Goldenberg. Er gibt die Antworten, versuchen Sie die passenden Fragen zu stellen:

Sie: Soviel ich weiß, nimmt die Computerkriminalität in Deutschland immer mehr zu. G. Goldenberg: Ja, Sie haben Recht. Computersabotage, Computerspionage oder Datenveränderung bringen Polizei und Staatsanwaltschaft ins Schwitzen. Die Kreditversicherung "Euler Hermes" schätzt den gesamtwirtschaftlichen Schaden auf bis zu 100 Milliarden Euro.

Sie: Können Sie mir sagen, ….? G. Goldenberg: Die meisten Unternehmen ignorieren das Problem. Bei einer Umfrage gaben 86 Prozent der Manager an, wirtschaftskriminelle Handlungen sind für sie kein ernsthaftes Problem. Ein fataler Fehler, warnen die Experten.Gerade für kleine und mittlere Betriebe kann Wirtschaftskriminalität schnell zur Existenzbedrohung werden. Jedes dritte mittelständische Unternehmen ist in den vergangenen drei Jahren Opfer von Wirtschaftskriminalität geworden. Sie: Mich interessiert, … ? G. Goldenberg: In drei Viertel der Fälle waren Mitarbeiter des Unternehmens daran beteiligt. Sie manipulieren entweder aus reinem Kalkül und zum eigenen finanziellen Vorteil oder aus Wut, Enttäuschung und Ohnmacht gegenüber dem Arbeitgeber. Sie: Es wäre interessant zu erfahren, …? G. Goldenberg: Doch groß angelegte Betrugsfälle aus den Management-Etagen werden nur selten bei der Polizei angezeigt. Zu groß ist die Angst der Unternehmen vor einem Imageverlust – und so ist die Dunkelziffer in Sachen Wirtschaftskriminalität erschreckend hoch. Langsam jedoch zeichnet sich ein Wandel dieser Mentalität ab. Sie: …? G. Goldenberg: Ab dem kommenden Jahr soll zudem ein Gesetz die Unternehmen dazu verpflichten, Fälle von Wirtschaftskriminalität zu melden. Sie: Zum Schluss möchte ich fragen…? G. Goldenberg: Doch selbst wenn die Fälle bei der Polizei angezeigt werden, sind die Möglichkeiten der Ermittler oft eingeschränkt. Nicht selten sind Polizei und Staatsanwaltschaft mit veralteten Geräten ausgestattet, die es ihnen unmöglich machen mit der rasanten Entwicklung der Informationstechnik Schritt zu halten.

|

|

|

|

|

Übung 16. Lesen Sie und übersetzen Sie den Text. Betiteln Sie ihnund formulieren Sie den Hauptinhalt in Fragen. Lassen Sie Ihre Gesprächspartner die Fragen beantworten.

Die immer schneller voranschreitende Entwicklung in der Informations- und Kommunikationstechnik (IuK) eröffnet neue Möglichkeiten der Begehungsformen von Straftaten. Neben den allgemeinen Phänomenen von Straftaten im Internet, unter anderem Betrugstaten, erreichen besondere Kriminalitätsformen unter Einsatz von IuK-Techniken neue Qualitäten.

Neben IuK-Delikten im weiteren Sinne (beispielsweise Betrugstaten unter Nutzung der Computertechnik) gibt es Deliktsbereiche der IuK-Kriminalität im engeren Sinne. Diese umfasst spezielle Straftaten, die darauf ausgerichtet sind, Daten auszuspähen, zu verändern, zu löschen oder besondere Formen des Computerbetruges. Veränderungen von Websides bis hin zu den eigentlichen Hackingangriffen werden hier ebenfalls erfasst.

Die Kriminalpolizei bearbeitet Fälle, bei denen die EDV-Technik von Unternehmen und Behörden angegriffen oder verändert wurde. Heutzutage geht es um das Erlangen interner oder vertraulicher Daten und Informationen, die veräußert oder zur Begehung weiterer Taten verwendet werden (z. B. Passwort-Fischen).

Übung 17. Erläutern Sie die Tabelle, verwenden Sie den thematischen Wortschatz:

|

die vorliegende Tabelle enthält die Information über …; zunehmen; wie die Tabelle zeigt …; die Zahl der Fälle im Jahre ….. betrug …;gegenüber den Vorjahren …;im Vergleich zu …; abnehmen; |

|

Anzahl der Delikte im Zusammenhang mit Ausspähen von Daten in Deutschland |

|||

|

Jahr |

erfasste Delikte |

|

|

|

2000 |

538 |

|

|

|

2001 |

1.463 |

|

|

|

2002 |

806 |

|

|

|

2003 |

781 |

|

|

|

2004 |

1.743 |

|

|

|

2005 |

2.366 |

|

|

|

2006 |

2.990 |

|

|

Übung 18. Äußern Sie Ihre eigene Meinung zu dem Thema „Computerkriminalität“ nach angegebenen Stichwörtern, gebrauchen Sie die folgenden Redemittel.

· Computerkriminalität und ihre Bekämpfung

· Hacker und Cracker

· INTERNET

|

Unser Thema ist (D)… gewidmet. Es ist bekannt, dass… . Ich möchte über (Akk.) … informieren. Ich möchte eine Übersicht über (Akk.) … machen. Meiner Meinung nach … . Soviel ich weiß, … . Unter … versteht man … . Zusammenfassend möchte ich sagen, dass … . |

Übung 19. Geben Sie eine Zusammenfassung zum Artikel, gebrauchen Sie dabei folgende Wendungen.

|

Im Artikel unter dem Titel … handelt es sich um (Akk) … . Der Leser wird über … informiert. Der Autor macht darauf aufmerksam, dass … . Zum Schluss wird gesagt, dass … . |

Polizei muss Schritt halten

Die Zahlen zeigen deutlich: mit der Entwicklung des Internets stieg die Computerkriminalität in nie geahnte Höhen. Das jährliche "Wachstum" von Datenklau, Hackerangriffen, Viren liegt bei über 20-30 Prozent. Im Jahr 1987 lag die Zahl dokumentierter Fälle bei ca. 3 000. Zehn Jahre später (1997) waren 40 000 Vergehen erfasst. Und 2007 mussten sich die Ermittler schon mit über 100 000 Fällen befassen.

Leider ist die Polizei nicht immer auf der Höhe der Zeit. Die virtuelle Kriminalität im Internet wird immer professioneller betrieben. Doch die "Netz-Polizei" kann damit nicht Schritt halten. Oft sind die Ermittlungen noch erschwert, weil im Internet Ländergrenzen bedeutungslos sind. Um kompetente Hilfe zu erhalten, wenden sich mehr und mehr Firmen an spezialisierte Detekteien.

Für den Detektiv heißt es in diesen Fällen, auf Spurensuche zu gehen (Manipulationen hinterlassen fast immer Spuren auf dem System. Spezialisten können diese nach entsprechenden Analysen zurückverfolgen).

Wichtige Fragen bei der Ermittlung

Eine erfolgreiche Ermittlung wird alle Aspekte der Aufklärung mit einbeziehen. Dazu gehört

· die Frage nach der Art der Daten

· Schwachstellen im System

· wer ist betroffen

· wer hat Zugang zum Tatort bzw. zu den Informationen

· die Art der Manipulation

· mögliche Ziele und Motive der Tat.

Wenn so der mögliche Täterkreis eingegrenzt wurde, können Hintergrundrecherchen und Observationen ins Spiel kommen.

Ausschlaggebend für den Erfolg und vor allem auch für eine sinnvolle Prävention ist die absolut notwendige EDV-Kompetenz beim Detektiv. Computer erfordern heute schon ein besonderes Spezialistendenken.

Übung 20. Geben Sie den Inhalt des Textes deutsch wieder, gebrauchen Sie die folgenden Redemittel:

|

Der vorliegende Text behandelt …. Er enthält eine Information über (Akk.) … . Der Autor macht darauf aufmerksam, dass … |

Проблема боротьби зі злочинами, які вчиняються з використанням комп’ ютерних технологій

Комп’ютерна злочинність – це явище міжнародного значення, рівень поширення якого знаходиться у прямій залежності від рівня розвитку та впровадження сучасних комп’ютерних технологій, мереж їх загального користування та доступу до них. Таким чином, стрімкий розвиток інформатизації в Україні несе в собі потенційну можливість використання комп’ютерних технологій з корисливих та інших злочинних мотивів, що певною мірою ставить під загрозу національну безпеку держави.

Комп’ютери є зручним знаряддям вчинення таких злочинів, як тероризм, шпигунство, шахрайство, крадіжка, виготовлення та розповсюдження порнографічних творів чи зображень тощо.

За повідомленнями засобів масової інформації, в США економічнізбиткивідкомп’ютернихправопорушеньскладаютьщорічноблизько 100 млpд. долapiв США. У Франції тільки втрати банків досягають 1 млрд. франків на рік, і кількість подібних злочинів збільшується на 30-40% щорічно. У Німеччині “комп’ютерна мафія” викрадає на рік близько 2 млрд. євро. У Великобританії лише асоціація страхових компаній несе збитки на суму понад 1 млрд. фунтів стерлінгів на рік.

Übung 21. Übernehmen Sie eine Rolle. Benutzen Sie dabei folgende Redemittel.

v Sie möchten ein Gespräch zum Thema "Internet-Kriminalität" mit 14-15jährigen Jugendlichen durchführen. Im Gespräch berühren Sie die Probleme des Angriffs auf Daten durch das Internet und Computerviren.

v Sie halten einen Vortrag über die Computerkriminalität. Benutzen Sie bei Ihrer Auslegung das Diagramm und die Statistik.

|

Ich möchte über (Akk.) … informieren. Ich möchte eine Übersicht über (Akk.) … machen. Meiner Meinung nach … . Soviel ich weiß, … . Es ist bekannt, dass… . Unter … versteht man … . Wichtig scheint mir noch … . Wir wissen, dass … . Zusammenfassend möchte ich sagen, dass … . |

ÜBUNGEN ZUR GESCHRIEBENEN SPRACHE

Übung 22. Schreiben Sie ein Kurzreferat. Wählen Sie eines der folgenden Themen:

Ø Internet – die virtuelle Welt des Verbrechens

Ø Computerkriminalität und ihre Bekämpfung

Wortschatz zum Thema

|

abfragen |

отримати |

|

abzeichnen sich |

виділятися, окреслюватися |

|

ahnen (ahnte, geahnt) |

здогадуватись (про щось) |

|

Alltag m |

будні; повсякдення |

|

anbieten |

пропонувати |

|

angeben |

вказувати, повідомляти; відзначати |

|

Angebot n |

пропозиція |

|

angelegt; groß angelegte Betrugsfälle |

(тут) серйозні випадки шахрайства |

|

Animation f |

мультиплікація |

|

Anlage f |

пристрій, прилад, устаткування |

|

Arbeitgeber m |

роботодавець; підприємець |

|

auseinandersetzen sich |

1.критично розглядати; 2.сперечатися |

|

Ausführung f |

використання |

|

ausrichten auf (Akk.) |

спрямовувати, орієнтувати на щось |

|

ausschlaggebend |

вирішальний |

|

Ausspähen n |

вистежування, шпигунство |

|

bedienen |

обслуговувати когось, користуватися |

|

beeinflussen |

впливати |

|

befassen sich mit (D) |

займатися, мати справу з кимсь |

|

Begriff m |

поняття |

|

Benutzer m |

користувач |

|

beseitigen |

усувати; ліквідувати |

|

bestrafen |

карати, штрафувати когось |

|

beteiligen sich an (D) |

брати участь у чомусь |

|

betreffen |

стосуватися, відноситися |

|

betreiben |

займатися |

|

bevorzugen |

вважати за краще; віддавати перевагу |

|

bewegt |

той, який рухається |

|

beweiserheblich |

доказовий |

|

bezeichnen |

відзначати, зазначати; називати |

|

bezogen auf(Аkk) |

відносно |

|

Boom m |

підйом; гучна реклама |

|

Computersicherheit f |

комп’ютерна безпека |

|

darstellen |

зображати, представляти |

|

Darstellung f |

зображення |

|

Datenfernübertragungsnetz |

мережа дистанційної передачі даних |

|

Datenverarbeitung f |

опрацювання даних |

|

Detektei f |

контора приватного детектива |

|

Dienstleistungen Pl. |

послуги |

|

Dunkelziffer f |

латентні цифри/дані |

|

EDV (elektronische Datenverarbeitung) f |

електронна обробка даних |

|

Einbahnstraße f |

вулиця з одностороннім рухом |

|

eindringen |

проникати |

|

eingrenzen |

локалізувати |

|

eingeschränkt |

скорочений, обмежений, утруднений |

|

einheitlich |

єдиний, уніфікований, однаковий |

|

Einsatz m |

введення в дію;впровадження |

|

einschalten sich |

включатися |

|

E-mail (elektronische Post) |

електронна пошта |

|

Enttäuschung f |

розчарування, зневіра |

|

erfassen |

реєструвати |

|

erlangen |

досягати |

|

Ermittler m |

слідчий, дізнавач |

|

ernsthaft |

серйозний |

|

eröffnen |

відкривати, розпочинати |

|

erschreckend |

жахливий, страшний |

|

Existenzbedrohung f |

загроза існування |

|

Fall m, Fälle Pl |

випадок |

|

Folge f |

наслідок, результат |

|

позбавлення волі |

|

|

fremd |

чужий |

|

Gegenverkehr m |

зустрічний рух |

|

geheimtuerisch |

з напускною таємничістю |

|

Geldstrafe f |

грошовий штраф |

|

Gemeinschaft f |

1.співтовариство; єдність2.об'єднання |

|

gesichert sein |

бути захищеним |

|

Handel m |

торгівля |

|

Heimcomputer m |

домашній комп'ютер |

|

Hintergrundrecherche f |

таємний пошук/розшук |

|

Hobbybastler m |

умілець-аматор |

|

Imageverlust m |

втрата іміджу |

|

intern |

внутрішній |

|

Kalkül m |

розрахунок |

|

Kennzeichen n |

прикмета |

|

klar |

1. ясний; 2. зрозумілий |

|

Kosten Pl. |

витрати, кошти |

|

Massenmedien Pl. |

засоби масової інформації |

|

melden |

повідомляти; доповідати |

|

Merkmal n |

ознака; прикмета; характеристика |

|

Mitglied n |

член |

|

Möglichkeit f |

можливість |

|

Netzwerksystem n |

система мереж |

|

Observation f |

спостереження, стеження |

|

offen |

відкрито |

|

Ohnmacht f |

безсилля, безпорадність |

|

Opfer n |

жертва |

|

Passwort-Fischen |

"виловлювати" пароль |

|

Qualität f |

якість |

|

rasant |

бурхливий |

|

rechtswidrig |

протиправний |

|

Regel f |

правило |

|

rein |

чистий |

|

Schaden m |

шкода, збитки |

|

schätzen auf (Akk.) |

1.приблизно визначати; 2. оцінювати |

|

Schritt halten |

не відставати, йти в ногу |

|

Schwachstelle f |

слабке місце |

|

Sicherheit f |

безпекa |

|

Sicherheitslücke f |

прогалина у створенні безпеки |

|

Sinn m |

сенс, суть, значення |

|

sinnvoll |

осмислений, розумний |

|

піратство програмного забезпечення |

|

|

Spiel n ins ~ kommen |

вступати в гру, випливати на поверхню |

|

Spurensuche f |

пошук, розшук |

|

Staatsschutzdeliktе Pl. |

злочини проти безпеки держави |

|

steigen |

підніматися; зростати, збільшуватися |

|

strafbar |

караний |

|

Strafgesetzbuch n(StGB) |

кримінальний кодекс |

|

Tat f |

дія, вчинок, справа |

|

Täterkreis m |

коло/група злочинців |

|

Tun n |

спосіб дій, поведінка |

|

Umfrage f |

опитування |

|

Umgang m |

поводження |

|

umgehen |

1.обходити; 2.уникати |

|

Umsаtz m |

товарообіг |

|

veräußern |

1.продавати; 2. відчужувати |

|

Vergehen n |

злочин, провина |

|

verpflichten |

зобов'язувати |

|

vertraulich |

1.довірливий; 2. секретний |

|

verwenden |

використовувати, застосовувати |

|

Viertel n |

чверть |

|

voranschreitend |

який передує , вищезгаданий |

|

vorliegen |

існувати, бути в наявності |

|

Vorteil m |

перевага |

|

Wandel m |

зміна |

|

warnen |

застерігати, попереджати |

|

weltweit |

який охоплює весь світ, глобальний |

|

Wut f |

лють, злість |

|

ziehen in ihren Bahn |

приваблювати своєю чарівністю |

|

Zugang m |

доступ |

|

Zugriff m |

доступ |